セキュリティ統括機能解説講座

コース・コンセプト

「サイバーセキュリティは経営課題」というフレーズが広く知られるようになってきました。今後、デジタルトランスフォーメーションが浸透していく中で、徐々に「経営課題はサイバーセキュリティ」という認識が高まると思われます。

このような変化の中で、サイバーセキュリティ体制、業務プロセス、役割分担、内製化と外注のバランスの追求、リスクアセスメントとリスク対応、損害保険の検討など、様々な角度から事前準備が行われることになります。

そこで、株式会社ENNAでは、これまでのサイバーセキュリティ体制構築支援のノウハウをベースに、産業横断サイバーセキュリティ検討会が公開している「セキュリティ統括室キット」の分類ごとに実施すべき事項についてまとめました。

コース概要

オンデマンド講座

本講座は、産業横断サイバーセキュリティ検討会の公開する「セキュリティ統括室構築・運用キット」及び経済産業省とIPAが公開する「サイバーセキュリティ経営ガイドライン 付録F

サイバーセキュリティ体制構築・人材確保の手引き」を活用し、株式会社ENNAのコンサルティング・ノウハウに基づく解説を行います。

尚、L-step(NTTLS社

e-learningシステム)を使用し、オンデマンドで提供されます。

講座対象者

当講座では、以下の方々を受講対象としています。

- CISO/CIO

- 経営企画部門/法務部門/総務部門

- セキュリティ統括部門

- 情報システム部門において組織体制や業務プロセスを企画、検討されている方

- 情報処理安全確保支援士や情報セキュリティマネジメントをお持ちの方

コース詳細

本講座は、以下の4つで構成されます。尚、【3.セキュリティ統括機能の詳細】では、使用する教材の一部を以下に公開しています。1. セキュリティ統括の考え方

- デジタルトランスフォーメーションにおけるセキュリティ統括の位置づけ

- セキュリティ統括室(CRIC CSF)とセキュリティ統括機能(経済産業省)

- サイバーーセキュリティ経営ガイドライン 付録F サイバーセキュリティ体制構築・人材確保の手引きにおけるセキュリティ統括

- セキュリティ統括人材と情報処理安全確保支援士との関係性

2. セキュリティ統括の機能分類

- 方針策定

- 実務

- 支援

- 実務支援

3. セキュリティ統括機能の詳細

- 法令対応(国内法対応、各国法対応)

- セキュリティポリシー策定

- リスクマネジメント・事業継続管理(BCM)

- 組織体制・職務権限・業務分掌策定

- セキュリティ基準・政府等ガイドライン対応

- 規程・社則・技術的ガイドライン策定

- 構成管理指針策定・アセスメント実施

- 情報共有・情報連携

- インシデント管理・CSIRT活動(SOC含む)

- 新規技術・サービス導入

- データ管理

4.推奨書籍

| 書籍名 | 著者 | ISBN |

|---|---|---|

| 経営とサイバーセキュリティ デジタルレジリエンシー | 横浜 信一 | 978-4822258375 |

| サイバーリスクマネジメントの強化書 経団連「サイバーリスクハンドブック」実践の手引き | 梶浦敏範 他 | 978-4526082467 |

| サイバーセキュリティ戦記 - NTTグループの取組みと精鋭たちの挑戦 | 横浜信一 | 978-4865943764 |

| サイバーセキュリティ | 谷脇 康彦 | 978-4004317425 |

| サイバーセキュリティ対応の企業実務: 平時・有事における組織的・法的対策の進め方 | 杉山 一郎 他 | 978-4502472817 |

| 「サイバーセキュリティ、マジわからん」と思ったときに読む本 | 大久保 隆夫 | 978-4274231032 |

| イラスト図解式 この一冊で全部わかるセキュリティの基本 | みやもと くにお 他 | 978-4797388800 |

| サイバーセキュリティ: 組織を脅威から守る戦略・人材・インテリジェンス | 松原実穂子 | 978-4103530312 |

| 情報セキュリティ白書2024 | 独立行政法人情報処理推進機構 | 978-4905318804 |

| 脅威インテリジェンスの教科書 | 石川 朝久 | 978-4297124571 |

| サイバースペースの地政学 | 小宮山 功一朗 | 978-4153400269 |

| 新領域安全保障 サイバー・宇宙・無人兵器をめぐる法的課題 | 笹川平和財団新領域研究会 | 978-4863102750 |

| 情報セキュリティの敗北史: 脆弱性はどこから来たのか | アンドリュー・スチュワート 他 | 978-4826902434 |

コース体系

オンデマンド講座

本プログラムは、オンデマンド配信となります。

お申込み頂いたのち、当社より受講アカウントを提供した日より3か月間受講が可能です。

開催スケジュール

開校日 :2022年4月25日(月)

受講期間:3か月

【受講料】99,000円(税込)

※当社プライバシーポリシーはこちらから。

講座テキスト(一部抜粋)

【表紙】

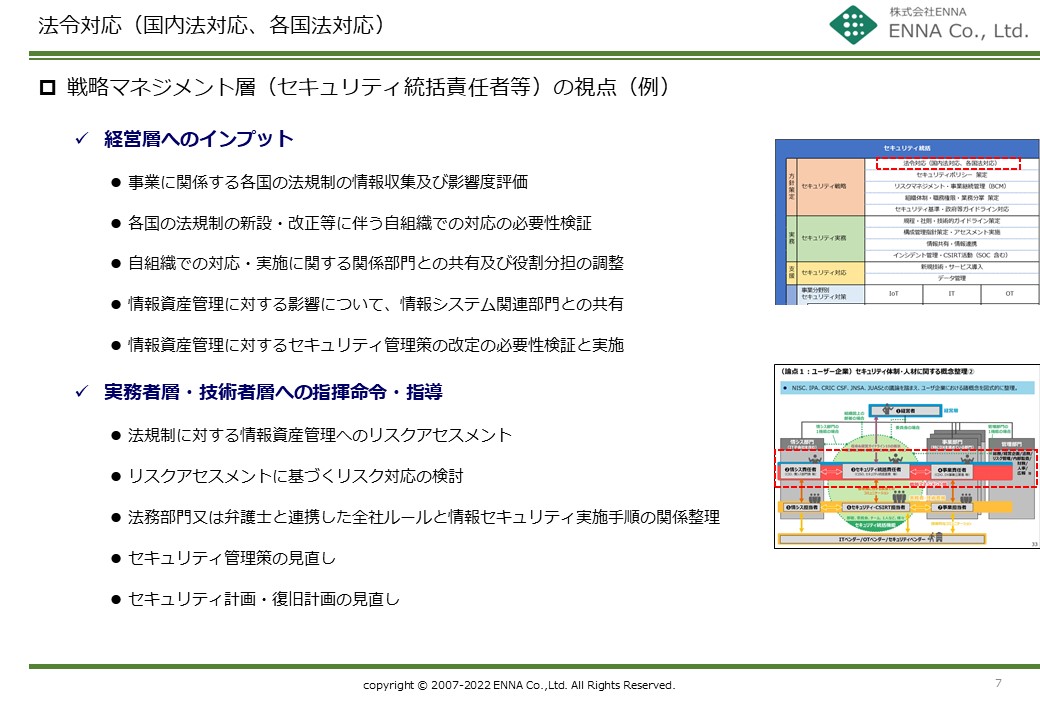

【1. 法令対応(国内法対応、各国法対応)】

- 法令対応(国内法対応、各国法対応)

- サイバーセキュリティ基本法、個人情報保護法、不正アクセス禁止法等、サイバーセキュリティに関わる国内法への対応を検討します。

- 米国プライバシー法、国土安全保障法等、個人情報保護に関する様々な法令や、サイバーセキュリティに関する指針、EUのNIS指令及びGDPR等、中国サイバーセキュリティ法令について事業領域及び展開地域を踏まえた対応を検討します。

- 【検討の背景】サイバー空間における法的責任と域外適用

- サイバー空間での犯罪行為に対する逮捕権は、各国の自国内のみとなるため、海外の攻撃者による被害への対処を想定する必要がある。

- 情報セキュリティ関連法令における制裁金は、日本国内の金額の小ささに基づく事業判断は、海外市場においては「財務リスク」となる。

- EU(NIS指令に基づくサイバーセキュリティ法やGDPR)では域外適用による調査・摘発が進んでおり、情報漏えい事案等に関する事前の情報収集及び対応計画については注意が必要。

【2. セキュリティポリシー策定)】

- セキュリティポリシー 策定

- 法改正や各国法令対応を踏まえたセキュリティポリシーの策定及び改訂を行います。

- 【検討の背景】セキュリティポリシーの要求

- サプライチェーンを前提とした情報セキュリティ及びサイバーセキュリティを検討していくためには、自組織のセキュリティ基準を社外に適用するか、ビジネスに関係する各社が同等のセキュリティ水準を共有する必要がある。

- サプライチェーン上にある企業が、同等のセキュリティ水準を維持するためには、各社の情報システム(の構成)が異なり、規程・基準・水準を同一にできない前提を踏まえて、ポリシーレベルでの共有または確認が必要となる。

- 日本国内での「セキュリティポリシー」はISMSに準拠し公開するという暗黙の理解があるが、他の国では公開するかどうかではなく、ビジネス上必要な相手に(限定して適切に)開示されているか、また、プライバシー保護を含む会社としてのスタンスが示されているかが重要であり、その違いを社内のどの部門が統括していくかが課題である。

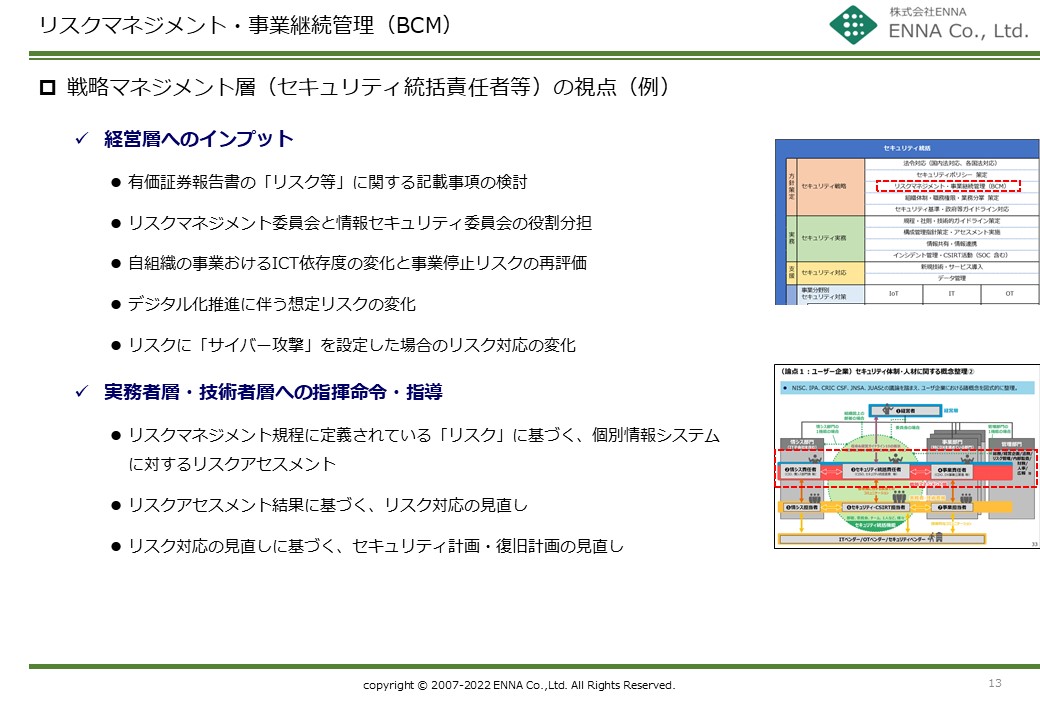

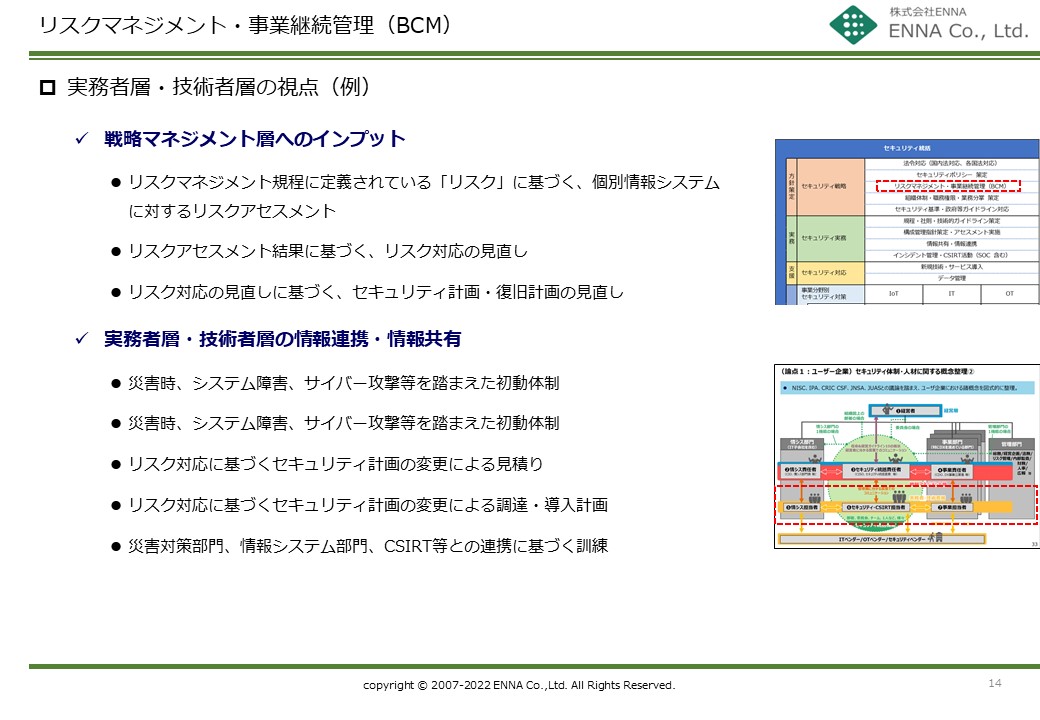

【3. リスクマネジメント・事業継続管理(BCM)】

- リスクマネジメント・事業継続管理(BCM)

- サイバー攻撃等を含むセキュリティインシデントが事業に与える影響を分析し、リスクマネジメント体制の構築や経営幹部へのレポートラインの構築、財務リスクを踏まえた事前・事後対応を含む広範囲な対策を検討します。

- 【検討の背景】リスクマネジメントとサイバーセキュリティ

- 多くの企業には、リスクマネジメント委員会とリスクマネジメント規程が存在しており、地震・風水害・感染症等が規定され、該当部門がその対策の検討を実施している。

- 情報セキュリティでは、情報資産(情報と情報システム)の機密性・完全性・可用性の確保に向けた対策が取られている。

- サイバーセキュリティにおいては、情報資産に対する情報セキュリティに加えて、攻撃者がいる世界においていかに情報資産を保護していくかの観点が必要であり、事業におけるIT依存度を踏まえた対策検討が必要であるという 仮説に基づくリスクアセスメントが求められる。

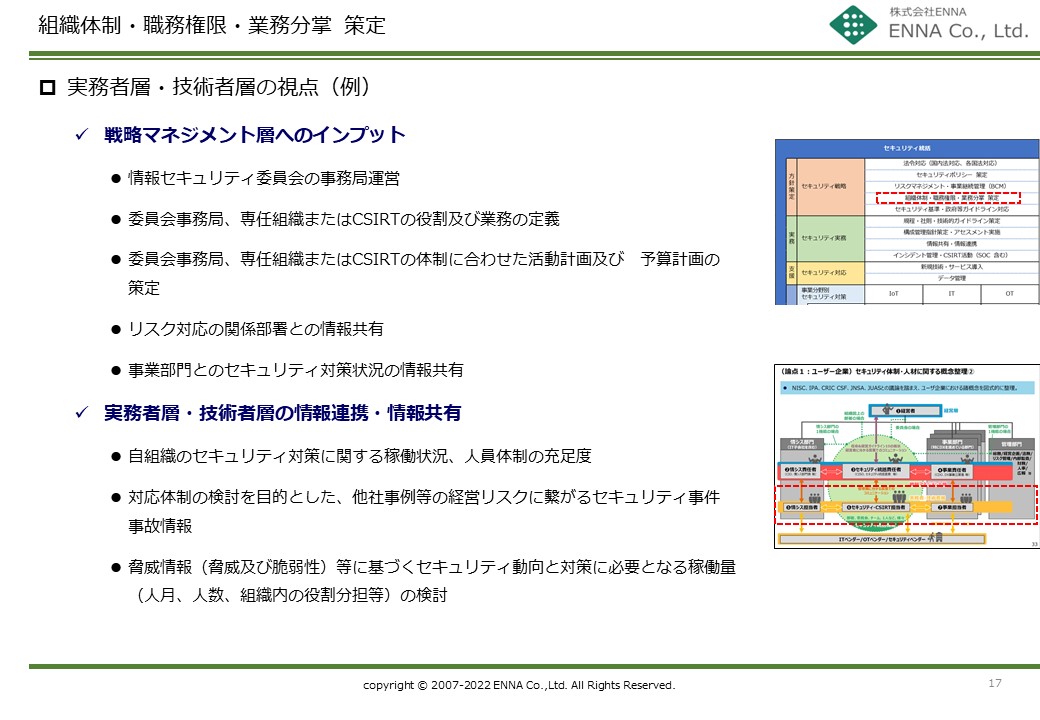

【4. 組織体制・職務権限・業務分掌策定】

- 組織体制・職務権限・業務分掌 策定

- サイバーセキュリティ対策の責任と権限を明確にし、既存部門・部署の責任の明確化及び新規組織による統括体制の運用方針の策定、運用改善を行います。

- 【検討の背景】予算措置と人員の評価

- サイバーセキュリティという新たな取り組みを始める際には、理解ある上司と能力あるスタッフの兼務体制によるスモールスタートが想定される。

- 実際にインシデントが発生した際、またインシデントが収束した後の対応については、全社一丸となって復旧に向かうことになるが、その間も、対応のための予算や人員の稼働は必要であり、どの組織の権限と責任に基づいて予算措置を行うのかが課題となる。

- 更に、セキュリティの観点から組織を守ろうとすると、事業活動に対する 牽制機能として、時に越権行為になる場合があることから、セキュリティ 業務に関する分掌(役割)や権限(行動できる範囲)の定義は重要なものとなっている。

【5. セキュリティ基準・政府等ガイドライン対応】

- セキュリティ基準・政府等ガイドライン対応

- 監督官庁からの政令、指針、ガイドライン等を把握し、自組織事業への影響を踏まえての対応方針を策定します。

- 【検討の背景】会社は、セキュリティをどこまでやるべきか

- セキュリティポリシーを規程類に展開する際に、何をどこまで記述するべきかという課題がある。

- 自組織に要求されているセキュリティレベルがどのようなものになるのかは、自組織事業が置かれている環境(政府方針や地政学的なもの)、取引先が置かれている環境、顧客からの要求などに左右される。

- 最近では機関投資家がセキュリティ対策状況に関心を持っており、セキュリティレベルを決定するには様々な変数が存在する。

- 社外からセキュリティ実装の詳細までを確認されるケースは少ないが、自組織の取組みが何を参照して実施されているかを説明できることが求められるため、特に監督官庁や事業展開先の政府が発表している基準やガイドラインをベースラインと定めることが望ましい。

【6. 規程・社則・技術的ガイドライン策定】

- 規程・社則・技術的ガイドライン策定

- 情報セキュリティ関連規程の整備を行います。

- システム関連規程に対するセキュリティ面での見直しを行います。

- 事業活動におけるIT利用に応じた各種ガイドラインの策定、更新を行います。

- 【検討の背景】ISMSの取組みで十分とするための条件

- サイバーセキュリティをテーマにすると、ISMSでは不十分という説明をする ベンダー企業が少なくない中、現状の取組みをどのように改善していくべきかのアイディアが出てこない。

- ルールを闇雲に増やしてもなかなか全てを一律に守られない可能性がある中で、どのようにルールを効率化していくべきか検討が必要。

- 変更管理に課題がある。

法令対応及び安全管理措置、サイバー攻撃対策等に基づく対策を実装します。

尚、リスクマネジメント関連規程がある場合には、リスクの定義に、サイバー攻撃等のセキュリティインシデントを定義することも重要です。

【7. 構成管理指針策定・アセスメント実施】

- 構成管理指針策定・アセスメント実施

- 構成管理を実施するための指針・方針を策定します。

- 構成管理状況に対するアセスメントの計画・実施・管理者へのフィードバックを行います。

- OT/IoT領域における構成管理について検証し、指針・方針へ反映させます。

- 【検討の背景】効果的なインシデント対応に向けて

- 構成管理が不十分な情報システムに対する脆弱性対応は困難であり、インシデント発生時に被害の範囲を測定するためにも、どこで何が何のために稼働しているのかを把握することが重要である。

- オンプレミスとクラウドが混合してきた中で、物理的構成図と論理的構成図の再整理と継続的運用の必要性が出てきている。

- OT領域におけるITサービスやIoT利用の拡大に伴い、境界型のセキュリティ対策の重要性を再認識し、実装漏れが起こらないように確認する必要がある。

- PoC(Proof of Concept)から本番環境への移行が曖昧になるケースがある。

【8. 情報共有・情報連携】

- 情報共有・情報連携

- 業種・業界による、セキュリティに関する情報共有活動へ参加します。

- サプライチェーン先との情報共有体制を検証し、連絡体制・連携体制を構築します。

- グループ企業全体での情報連携を推進します。

- 【検討の背景】情報共有と機密情報保護の境目の管理

- サイバーセキュリティでは、インシデント情報の共有の重要性を訴求しているが、多くの企業においては「機密情報保護」の観点から、業務上知り得た情報の社外への展開は罰則付きで制限している。

- インシデント発生時点では被害状況が正確に把握できないことが多く、その初期の状態で、被害があることだけを外部に知らせることは、新たな対応業務を呼ぶだけで組織にとって必ずしもプラスにならない。

- サイバーセキュリティとサプライチェーンの観点から、政府及び省庁の方針に従い、有効な情報共有・情報連携が行われる仕組みを構築する必要がある。

【9. インシデント管理・CSIRT活動(SOC含む)】

- インシデント管理・CSIRT活動(SOC 含む)

- セキュリティインシデント対応体制(CSIRT体制)を構築します。

- セキュリティインシデント対応の手順を策定し、訓練を実施します。

- セキュリティオペレーションについて、現在取り扱うログ等から対応範囲を決定します。

- 【検討の背景】ResponseからReadinessへの変化

- インシデント発生時の緊急対応に力点が置かれがちなCSIRT活動に対して、 事前の復旧計画策定や、日々の情報収集及び分析に活動領域を広げていく ための準備の必要性が認識されてきている。

- インシデント対応に必要となるログの収集や分析についても、情報システムの管理責任者の業務範囲とするべきか、CSIRT組織(SOCを含む)の役割とするべきか等、自組織にあったセキュリティ対応体制の構築及び運用が重要となってきている。

まずはセキュリティインシデント対応の責任者と、PoC(Point of Contact)の配置から進めます。

【10. 新規技術・サービス導入】

- 新規技術・サービス導入

- クラウドサービスの導入の際の選定基準の策定を支援します。

- IoT、AI、RPA等の新規技術を導入する際のリスクアセスメントを支援します。

- オンプレミスからクラウドサービス等へ移行する際のプロセスを確認し、安全な移行手順の策定を支援します。

- OT領域に、IT技術を導入する等の環境の変化への対応についてセキュリティ面から支援します。

- その他、生産性向上や働き方改革等に向けた新たな製品・サービスの導入に対する検証を支援します。

- 【検討の背景】シャドーITからユーザビリティ向上へ

- デジタル化の促進に向けて、様々な製品・サービスの検証及び活用を支援する取り組みの重要性が認識されてきている。

- オープンソースによる開発に対するリスクマネジメントの必要性。

【11. データ管理】

- データ管理

- Society5.0に向けて、社内のデータがどのように扱われているかを検証するプロセスを支援します。

- 国によって取り扱いが異なる様々なデータについて、取り扱いに関する情報収集・注意喚起・ガイドラインの運用等を支援します。

- 個人情報の取り扱いについて、匿名化による取り扱いや、特定個人情報保護法に対応した取り扱い等の運用を支援します。

- GDPRに代表されるプライバシー情報の取り扱いについて運用を支援します。

- 【検討の背景】情報からデータへの転換

- 情報(という認知可能な状態のデータ)保護から、人間が認知できないけれども一定の事業的価値を持つデータ保護への意識変革の必要性。

- クラウド利用の推進と各国法令に基づくマスタデータの保存先のバランスを追求するための対策の必要性。

- データ流通の把握。

講師プロフィール

本講座は、下記講師により提供されます。

荒川 大

株式会社ENNA 代表取締役 / 一般社団法人サイバーリスク情報センター 事務局長

- 2000年、株式会社ビジネスコンサルタント入社、営業を担当。2002年より株式会社インテリジェンスにて、ITセキュリティ人材を中心とする人材紹介事業へ従事。

- 2004年、株式会社インフォセック入社、人事・総務、法務、社内システムを担当。セキュリティ人材採用・育成及び、セキュリティ人材に対する人事制度構築等を行う。

- 2007年、株式会社ENNAを設立し代表取締役就任。上場企業のガバナンス体制構築、全社リスクマネジメント実務支援、海外対応のBCP構築等を行う。

- 2009年、上場企業向け全社規程体系整備支援を開始。2020年まで50社近くの法人組織の社内規程整備を支援する。

- 2013年、一般社団法人サイバーリスク情報センター設立に参画し、事務局長に就任。Facebookページを活用したオシント(オープン・ソース・インテリジェンス:open-source

intelligence)を開始。

https://www.facebook.com/CRIC.Japan/ にて公開中。 - 2014年、セキュリティコンサルティング企業複数社からの依頼により、全社リスクマネジメントにおけるサイバーセキュリティ対策分野の実務支援を開始。この年より、日本シーサート協議会 Transits Workshop 事務局協力を開始する。

- 2015年より、経団連提言を受けた、産業横断サイバーセキュリティ人材育成検討会の事務局として、サイバーセキュリティ人材育成に関する活動に参画。

- 2017年より、産業横断サイバーセキュリティ人材育成検討会 事務局長に就任。(現在、事務局長代理)

- 2018年より、情報処理推進機構(IPA)委員就任。

- 2019年、IPA主催「戦略マネジメント系セミナー」企画・構成・講義担当。

- 2021年、デジタルトラスト協議会 特別会員及び、サプライチェーン・サイバーセキュリティ・コンソーシアム(SC3)産学官連携WG委員就任

参加方法

お問合せ

本コースに関するお問い合わせは、こちらからお願いします。

お申込みの流れ

- 本コースへのお申込みは、お申込みフォームより登録ください。

- 当社より、受講案内とご請求書をご送付いたします。

- 入金の確認ができましたら、当社よりe-learnigシステムのログインアカウントを発行します。

- 尚、法人のお申込みにつきましては、ご請求と合わせて、アカウント発行を行います。

受講料のお支払について

お支払方法

【お申込み&お支払】

当社よりご請求書(PDF版)を発行致しますので、受講費用を当社指定の口座へお振込み下さい。

領収書がご入り用の場合は、別途お申し付け下さい。

【キャンセル時について】

キャンセルを行う場合には、当社キャンセルポリシーをご確認下さい。

その他

ご不明な点がございましたら、お問い合わせよりお気軽にご質問・ご連絡下さい。